<(761-780-20)-118002_A14_電腦軟體應用乙級學科測驗 >

免費免註冊,彰化一整天線上測驗:http://exam.bestdaylong.com/multiple6287.htm

| 【 | 】 | 1. | 下列何者為資料隱碼攻擊(SQ L Injection)的防禦方法? | 【 | 】 | (工作項目04:資訊安全069) | |||||||

| 【 | 149 年 12 月 31 日 | 】 | 2. | 繪畫大師在 95 年 7 月 30 日創作完成一幅畫,但不幸在 99 年 4 月 4 日死亡,請問這幅畫的著作財產權存續至哪一天? | 【 | 】 | (工作項目04:資訊安全062) | ||||||

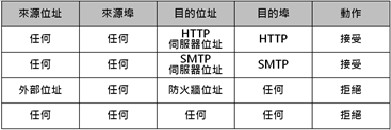

| 【 | 】 | 3. | 依據下圖所示之防火牆過濾規則,下列何者為正確?  | 【 | 】 | (工作項目04:資訊安全071) | |||||||

| 【 | 不能要求該公司影印或提供複製本 | 】 | 4. | 對於在路邊接受市場行銷單位訪談所留下的個人資料,下列受訪者的哪個行為是不正確的? | 【 | 】 | (工作項目04:資訊安全066) | ||||||

| 【 | 】 | 5. | 下列何者為通關密碼的破解方法? | 【 | 】 | (工作項目04:資訊安全070) | |||||||

| 【 | 】 | 6. | 下列何種磁碟陣列(RAID)有冗餘(Redundancy)功能? | 【 | 】 | (工作項目04:資訊安全073) | |||||||

| 【 | 】 | 7. | 智慧財產權包括哪些項目? | 【 | 】 | (工作項目04:資訊安全076) | |||||||

| 【 | 】 | 8. | 下列何者為後門攻擊(Backdoor Attack)所需之後門的可能產生途徑? | 【 | 】 | (工作項目04:資訊安全078) | |||||||

| 【 | P2P 檔案分享軟體是非法的軟體 | 】 | 9. | 下列關於「P2P(Peer to Peer)」的敘述,何者不正確? | 【 | 】 | (工作項目04:資訊安全064) | ||||||

| 【 | 】 | 10. | 下列哪些作為可以降低通關密碼猜測攻擊(Pas sword Cracking)的成功率? | 【 | 】 | (工作項目04:資訊安全079) | |||||||

| 【 | 】 | 11. | 下列哪些身分認證方法以「所具之形(Something You Are)」為基礎? | 【 | 】 | (工作項目04:資訊安全074) | |||||||

| 【 | 透過手機或電話,未確認來電者身分,即給予個人身分證字號 | 】 | 12. | 下列關於「保護個人資料」的行為,何者不正確? | 【 | 】 | (工作項目04:資訊安全065) | ||||||

| 【 | 小明 | 】 | 13. | 小明代表學校參加全國青年學生網站設計大賽時,整個網站是由老師提出建議點子,由小明設計建置完成,這個網站設計的著作權是屬於誰的? | 【 | 】 | (工作項目04:資訊安全063) | ||||||

| 【 | 】 | 14. | 下列何者為入侵偵測與防禦系統(IDPS)提供之安全能力? | 【 | 】 | (工作項目04:資訊安全072) | |||||||

| 【 | 】 | 15. | 組織內部的區域網路切割為數段虛擬區域網路(V LAN ),可得到哪些好處? | 【 | 】 | (工作項目04:資訊安全075) | |||||||

| 【 | 】 | 16. | 資訊安全的目的在於維護資訊的哪些特性? | 【 | 】 | (工作項目04:資訊安全067) | |||||||

| 【 | 靈感點子 | 】 | 17. | 下列何者不是「智慧財產權」的適用範圍? | 【 | 】 | (工作項目04:資訊安全061) | ||||||

| 【 | 】 | 18. | 下列何者為常見的中間人攻擊(Man-in-the-Midd le Attack)型式? | 【 | 】 | (工作項目04:資訊安全077) | |||||||

| 【 | 】 | 19. | 資訊安全威脅的種類繁多,但其攻擊目的可以歸類成哪幾種? | 【 | 】 | (工作項目04:資訊安全068) | |||||||

| 【 | 因為是軟體程式出現漏洞,所以使用者無法做什麼事情來防止攻擊 | 】 | 20. | 下列關於「零時差攻擊(Zero-day Attack)」的敘述,何者不正確? | 【 | 】 | (工作項目04:資訊安全060) |